DKIM, SPF и DMARC

Что нужно настроить и зачем

- DKIM — подтверждает, что письмо действительно отправлено от вашего домена, и защищает от подделки. Улучшает шанс попасть во “Входящие”.

- SPF — сообщает, какие серверы имеют право отправлять письма от имени вашего домена. Без него письма могут попасть в “Спам”.

- DMARC — проверяет, совпадают ли DKIM и SPF. Если нет — защищает ваш домен от мошенников и блокирует подозрительные письма.

- Google / Mail.ru верификация — нужна для доступа к Postmaster-инструментам, где можно отслеживать репутацию домена, жалобы и доставляемость.

DNS

DNS (Domain Name System) — это система, которая обеспечивает преобразование доменных имён в IP-адреса, с которыми умеют работать компьютеры. Иначе говоря, это своего рода распределённая база данных, где доменное имя (retailrocket.ru) — это легко читаемое человеком значение, то есть само имя домена, а IP-адрес (1.2.3.4) — технический, понятный сетевым устройствам.

Когда вы вводите в браузере адрес сайта, происходит следующее:

- Ваш компьютер отправляет запрос на DNS-сервер.

- Тот ищет в своей базе соответствие между доменным именем и IP-адресом.

- Если не находит — пересылает запрос дальше, вверх по иерархии, пока не найдёт нужный ответ.

- Как только IP найден, вы можете подключиться к нужному серверу.

Этот же механизм используется не только для веб-сайтов, но и при работе почтовых систем.

📬 Роль DNS в доставке писем

Что такое DNS и зачем он нужен для email?

Когда почтовый сервер получает новое письмо, он выполняет ряд технических проверок, чтобы убедиться, что письмо не поддельное и не несёт угрозу. Многие из этих проверок завязаны именно на DNS-записях:

- SPF (Sender Policy Framework) — указывает, с каких IP-адресов разрешено отправлять письма от имени домена.

- DKIM (DomainKeys Identified Mail) — позволяет проверить, было ли письмо изменено после отправки.

- DMARC (Domain-based Message Authentication, Reporting and Conformance) — задаёт политику, что делать, если SPF или DKIM не прошли проверку.

Эти DNS-записи размещаются в настройках вашего домена и читаются автоматически принимающими серверами. Их наличие и корректность — ключ к высокой доставляемости писем и защите домена от подделки.

Далее мы рассмотрим, какие именно записи необходимо добавить и как они работают на практике.

DKIM

✉️ Как работает цифровая подпись писем

DKIM (Domain Keys Identified Mail) — это технология, позволяющая удостовериться, что письмо действительно отправлено от имени заявленного домена и не было изменено в пути. Она базируется на криптографической подписи, встроенной в заголовки письма.

🔐 Как это работает

Когда ваше письмо уходит с сервера, система добавляет в него специальную DKIM-подпись, созданную с помощью приватного ключа. Эта подпись незаметна для получателя и находится в технической части письма (в заголовках). При получении письма сервер-адресат обращается к DNS-записи вашего домена, чтобы найти соответствующий публичный ключ, и проверяет подлинность подписи.

Если подпись корректна — письмо считается легитимным. Если нет — получатель может отнестись к нему с подозрением: отправить в спам, пометить как потенциально опасное или даже заблокировать вовсе — в зависимости от настроек политики безопасности.

🧰 Что нужно для включения DKIM

Чтобы обеспечить поддержку DKIM, требуется:

- Почтовый сервер с функцией DKIM-подписи.

- Создание пары ключей: приватного (для подписи писем) и публичного (для проверки получателями).

- Добавление DKIM-записи при настройке DNS — текстовая запись (

TXT), содержащая открытый ключ и параметры подписи.

🛡️ Зачем это нужно

Подпись DKIM помогает:

- Подтвердить, что письмо действительно отправлено с авторизованного домена.

- Защитить получателей от фишинга и подмены отправителя.

- Повысить доверие почтовых сервисов к вашему домену.

- Улучшить доставляемость — письма с валидной подписью реже попадают в спам.

🔐 Как работают открытые и закрытые ключи в DKIM

В основе DKIM лежит асимметричное шифрование, которое использует два связанных между собой ключа:

- Приватный (закрытый) — хранится на отправляющем почтовом сервере и используется для создания цифровой подписи.

- Публичный (открытый) — размещается в виде

TXT-записи в DNS и доступен всем серверам, которые хотят проверить подлинность подписи.

📈 Как формируется связка ключей

- Генерируется закрытый ключ — это случайная уникальная последовательность символов.

- На его основе, по криптографическому алгоритму (обычно RSA или Ed25519), автоматически создаётся один-единственный связанный с ним открытый ключ.

- Поскольку каждый закрытый ключ уникален, его открытая пара — тоже строго определённая. Эти два ключа работают только в связке.

🔄 Как это используется в обмене

- Отправка: почтовый сервер подписывает служебные заголовки письма при помощи закрытого ключа — это и есть DKIM-подпись.

- Публикация: открытый ключ публикуется в DNS домена в виде текстовой записи.

- Получение: сервер получателя запрашивает открытый ключ через DNS и использует его, чтобы проверить, действительно ли письмо подписано отправителем и не было ли оно изменено.

Важно: открытый ключ не может расшифровать подпись, если она не была создана парным закрытым ключом. Именно это гарантирует подлинность отправителя и целостность письма.

Таким образом, DKIM использует преимущества асимметричной криптографии: проверка выполняется открыто, а безопасность обеспечивается за счёт хранения закрытого ключа только на стороне отправителя.

SPF

Защита email-домена и настройка записи

SPF (Sender Policy Framework) — это механизм проверки подлинности отправителя, работающий на уровне домена. Он дополняет стандартную систему отправки почты и позволяет определить, какие почтовые серверы имеют право отправлять письма от имени вашего домена.

Наличие корректной SPF-записи при настройке DNS помогает:

- Повысить доставляемость писем;

- Снизить риск подделки адресов отправителей;

- Избежать попадания легитимных писем в спам.

🧱 Как это работает

Владелец домена добавляет в DNS специальную TXT-запись формата SPF. Она содержит список IP-адресов или доменов, которым разрешена отправка писем с адресами вида user@вашдомен.ru.

Пример SPF записи:

v=spf1 include:_spf.sent2mail.com ~allЭта запись означает:

- Разрешены отправки писем с сервера, указанного в SPF-записи у

_spf.sent2mail.com; - Все остальные попытки — отклонять (

-all).

⚠️ Важные ограничения SPF

- SPF работает на уровне домена, но не наследуется поддоменами.

Если вы отправляете почту сmail.retailrocket.ru, потребуется отдельная SPF-запись - Можно задать только одну SPF-запись на домен.

При наличии несколькихTXT-записей сv=spf1будет ошибка. Все разрешения должны быть объединены в одну строку. - Ограничение: максимум 10 DNS-запросов на одну SPF запись.

Каждый элементinclude,mx,aилиptrможет вызывать дополнительные запросы, приближая вас к лимиту.

DMARC

Контроль и отчётность для email-безопасности

DMARC (Domain-based Message Authentication, Reporting & Conformance) — это механизм, который сообщает почтовым системам, как обращаться с письмами, не прошедшими проверку подлинности. Он опирается на результаты SPF и DKIM.

DMARC не заменяет эти технологии, а добавляет уровень контроля: если письмо не проходит SPF или DKIM (или оба), DMARC сообщает, что с ним делать — доставить, пометить как спам или отклонить.

📌 Что делает DMARC-запись?

Это TXT-запись в DNS, которая:

- Указывает политику обработки поддельных писем;

- Позволяет получать отчёты о попытках подмены домена;

- Повышает доверие к отправкам с вашего домена.

Когда внедрять DMARC?DMARC следует настраивать только после корректной настройки SPF и DKIM, иначе большая часть ваших писем будет ошибочно считаться поддельной.

📊 Что даёт DMARC?

- Контроль над тем, как обрабатываются письма с подменой адреса;

- Снижение риска фишинга с использованием вашего домена;

- Возможность отслеживать, кто и откуда пытается отправлять почту от имени вашей компании;

- Повышение репутации домена в глазах почтовых провайдеров.

Как самостоятельно проверить записи домена после настройки DNS

После того как вы настроили SPF, DKIM и DMARC — важно убедиться, что записи действительно опубликованы и доступны извне. Проверка занимает всего пару минут и может спасти от ошибок, влияющих на доставляемость.

🔍 Онлайн-сервисы

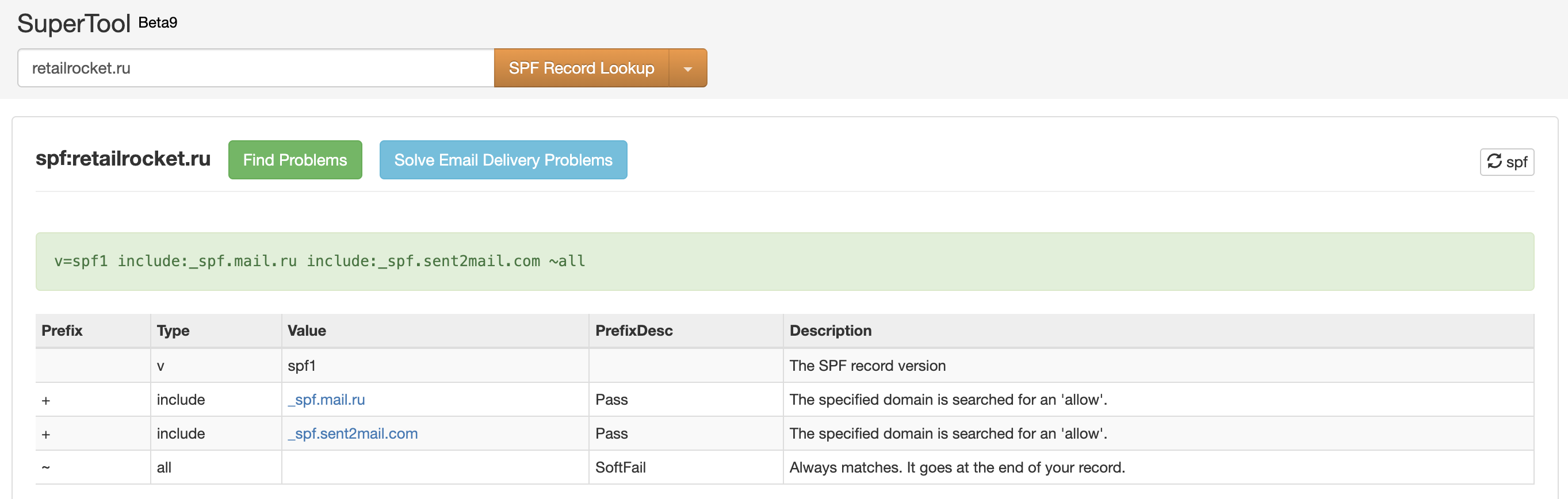

Самый популярный — MXToolbox:

- Перейдите на https://mxtoolbox.com/SuperTool.aspx

- Введите ваш домен (например,

retailrocket.ru) и выберите нужный тип проверки, например:

- SPF Record Lookup

- DKIM Lookup (указать селектор:

selector._domainkey.example.com) - DMARC Lookup

Получите расшифровку содержимого записей и статус (валидна / отсутствует / с ошибками).

На скриншоте выше мы видим SPF запись на запрашиваемом домене, все установлено валидно.

РекомендацияПроверяйте записи через 5–15 минут после сохранения — некоторые DNS-серверы обновляются с задержкой, вплоть до 72 часов.

Заключение

Правильная настройка DNS-записей — это основа надёжной и безопасной email-рассылки. Без них:

- ваши письма могут попасть в спам;

- злоумышленники смогут отправлять письма от вашего имени;

- крупные провайдеры (Google, Mail.ru и др.) не доверяют отправителю;

- невозможно отследить доставляемость и репутацию домена.

С помощью SPF, DKIM и DMARC вы показываете провайдерам, что контролируете отправку с вашего домена и защищаете своих получателей от фишинга, что позволяет эффективно проводить email рассылки.

🔧 Как получить конкретные записи

Для подключения к рассылочным транспортам Retail Rocket, необходимо настроить DNS заранее. Каждая платформа (например, Sent2Mail) использует уникальные доменные подписи и ключи. Поэтому:

👉 Инструкцию со списком конкретных записей для вашего домена (включая значения DKIM, SPF, DMARC и верификационные CNAME/ TXT-записи) вы можете получить у вашего CSM-менеджера в Retail Rocket.

Технические специалисты Retail Rocket помогут вам на всех этапах настройки — от генерации ключей до проверки корректности записей. Не требуется глубоких технических знаний: достаточно передать инструкцию вашему администратору или провайдеру домена.

Updated 2 months ago